Prowler : Sécurité et Compliance des infrastructures

Dans le monde actuel où le cloud computing est omniprésent, la sécurité des infrastructures cloud est devenue une préoccupation majeure pour les entreprises de toutes tailles. Avec la complexité croissante des environnements multi-cloud, il est crucial de disposer d'outils efficaces pour évaluer et renforcer la sécurité de ces infrastructures. C'est là qu'intervient Prowler, un outil open-source puissant et polyvalent conçu pour améliorer la sécurité, la conformité et la gouvernance des environnements cloud. Dans cet article, nous allons plonger en profondeur dans les fonctionnalités de Prowler, explorer son fonctionnement, et découvrir comment il peut être utilisé pour renforcer la sécurité de vos déploiements cloud.

Qu'est-ce que Prowler ?

Prowler est un outil de ligne de commande open-source conçu pour effectuer des évaluations de sécurité, d'audit, de durcissement et de conformité pour les environnements cloud. Initialement développé pour Amazon Web Services (AWS), Prowler a évolué pour devenir un outil multi-cloud, prenant désormais en charge Microsoft Azure et Google Cloud Platform (GCP) et kubernetes. Prowler se distingue par sa capacité à effectuer des centaines de contrôles basés sur les meilleures pratiques de sécurité du cloud, les normes CIS (Center for Internet Security), et les cadres de conformité tels que RGPD, HIPAA, PCI-DSS, ISO27001, NIST 800-53, SOC2, et bien d'autres. Caractéristiques principales de Prowler

- Support multi-cloud : Prowler prend en charge AWS, Azure et GCP, permettant une évaluation complète des environnements multi-cloud.

- Vérifications exhaustives : L'outil effectue plus de 300 contrôles de sécurité couvrant une large gamme de services cloud.

- Conformité intégrée : Prowler inclut des vérifications pour de nombreuses normes de conformité, facilitant les audits et la préparation aux certifications.

- Personnalisation : Les utilisateurs peuvent ajouter leurs propres contrôles et personnaliser les vérifications existantes.

- Rapports détaillés : Prowler génère des rapports détaillés dans divers formats, facilitant l'analyse et le partage des résultats.

- Intégration CI/CD : L'outil peut être facilement intégré dans les pipelines CI/CD pour une sécurité continue.

Installation et configuration de Prowler

L'installation de Prowler est simple et peut être effectuée de plusieurs manières :

- Via pip (recommandé) :

pip install prowler

- Depuis le code source :

git clone https://github.com/prowler-cloud/prowler

cd prowler

pip install .

- Utilisation de Docker :

docker pull toniblyx/prowler

docker run -ti --rm -v /your/local/output:/prowler/output --name prowler --env AWS_ACCESS_KEY_ID --env AWS_SECRET_ACCESS_KEY --env AWS_SESSION_TOKEN toniblyx/prowler:latest -g hipaa -M csv,json,html

Une fois installé, la configuration de Prowler dépend du fournisseur cloud que vous souhaitez analyser. Pour AWS, par exemple, vous devez configurer vos identifiants AWS soit via le fichier ~/.aws/credentials, soit en définissant les variables d'environnement appropriées.

Utilisation de Prowler

L'utilisation de base de Prowler est simple. Pour exécuter une analyse complète sur AWS, utilisez la commande :

prowler aws

Pour Azure ou GCP, remplacez "aws" par "azure" ou "gcp" respectivement. Prowler offre de nombreuses options pour affiner vos analyses. Quelques exemples :

- Exécuter des contrôles spécifiques :

prowler aws --profile xxxx-xxxxx-hors-prod -c autoscaling_group_multiple_az

- Exécuter des contrôles pour un/des service(s) spécifique(s)

prowler aws -M html --profile xxxx-xxxxxx-hors-prod -s s3 ec2

- Générer un rapport au format json :

prowler aws -M json

Bien sûr vous pouvez combiner les différents arguments

Fonctionnalités avancées de Prowler

- Personnalisation des contrôles

Prowler permet aux utilisateurs de créer leurs propres contrôles personnalisés. Pour ce faire, vous devez créer un fichier Python dans le répertoire prowler/providers/aws/services/ (pour AWS) avec la structure appropriée. Voici un exemple simplifié :

from prowler.lib.check.models import Check, Check_Report_AWS

class my_custom_check(Check):

def execute(self):

findings = []

# Logique de vérification personnalisée

report = Check_Report_AWS(self.metadata())

report.status = "PASS"

report.status_extended = "Custom check passed"

findings.append(report)

return findings

- Intégration CI/CD

Prowler peut être facilement intégré dans les pipelines CI/CD pour automatiser les vérifications de sécurité. Voici un exemple d'intégration avec GitHub Actions :

name: Prowler Security Scan

on:

push:

branches: [ main ]

pull_request:

branches: [ main ]

jobs:

prowler-security-scan:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Set up Python

uses: actions/setup-python@v2

with:

python-version: '3.x'

- name: Install Prowler

run: |

pip install prowler

- name: Run Prowler

env:

AWS_ACCESS_KEY_ID: ${{ secrets.AWS_ACCESS_KEY_ID }}

AWS_SECRET_ACCESS_KEY: ${{ secrets.AWS_SECRET_ACCESS_KEY }}

run: |

prowler aws --quiet

- Filtrage et exclusion

prowler aws --excluded-services ec2 rds --region eu-west-1 eu-west-2

- Balises de conformité

Prowler permet d'ajouter des balises de conformité à vos contrôles, ce qui facilite le suivi et le reporting de la conformité. Par exemple :

prowler aws --profile xxx-xxxxxx-hors-prod --region eu-west-1 --compliance gdpr_aws aws_well_architected_framework_security_pillar_aws

Exemple avec azure

prowler azure --browser-auth --tenant-id xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxx

Exemple avec kubernetes

prowler kubernetes

Accès aux rapport

Prowler permet d'afficher des rapport très complets au format html.

Vous pouvez filtrer les résultats suivant de nombreux critères

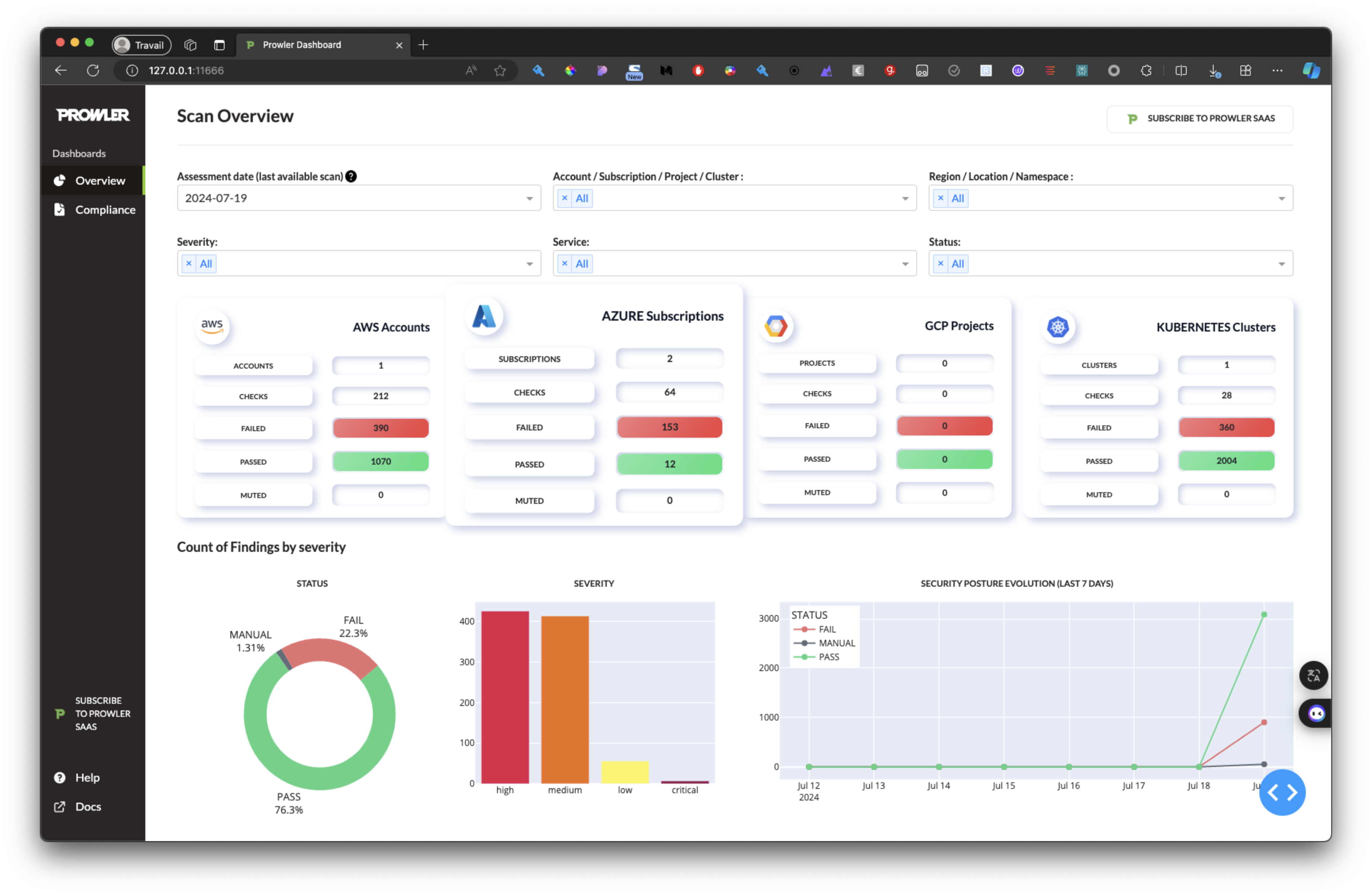

Accès au dashboard

Vous pouvez avoir une vision synthétique de vos résulats et suivre leurs évolutions dans le temps grace au dashboard que fournit prowler.

Vous pouvez aussi filtrer sur les resources sur lesquelles vous voulez avoir du détail

- Lancement du dashboard

prowler dashboard

- Vue globale

- Vue filtrée (AWS)

Analyse des résultats de Prowler

Les rapports générés par Prowler sont riches en informations et peuvent être utilisés pour identifier rapidement les problèmes de sécurité et de conformité. Voici comment interpréter et utiliser efficacement ces résultats :

-

Comprendre les niveaux de gravité :

-

CRITIQUE : Problèmes nécessitant une attention immédiate

- ÉLEVÉ : Risques importants à traiter rapidement

- MOYEN : Problèmes à résoudre, mais moins urgents

-

FAIBLE : Améliorations mineures de la sécurité

-

Prioriser les actions :

Concentrez-vous d'abord sur les résultats CRITIQUES et ÉLEVÉS. Ces problèmes représentent généralement les plus grands risques pour votre infrastructure.

- Contexte et recommandations :

Chaque résultat de Prowler inclut une description du problème et des recommandations pour y remédier. Utilisez ces informations pour comprendre le contexte et planifier vos actions correctives.

- Suivi des progrès :

Exécutez régulièrement Prowler et comparez les résultats au fil du temps pour suivre vos progrès en matière de sécurité et de conformité.

Meilleures pratiques pour l'utilisation de Prowler

- Exécution régulière :

Intégrez Prowler dans vos processus de CI/CD pour des contrôles de sécurité continus.

- Personnalisation :

Adaptez les contrôles de Prowler à vos besoins spécifiques en créant des vérifications personnalisées.

- Formation :

Formez votre équipe à l'interprétation des résultats de Prowler et à la mise en œuvre des recommandations.

-

Automatisation : Utilisez les résultats de Prowler pour déclencher automatiquement des actions correctives lorsque c'est possible.

-

Documentation :

Documentez vos processus de correction et maintenez un journal des changements basé sur les résultats de Prowler.

Comparaison avec d'autres outils Bien que Prowler soit un outil puissant, il est important de le comparer à d'autres solutions de sécurité cloud :

-

AWS Config : Plus spécifique à AWS, offre une surveillance continue mais est moins flexible que Prowler.

-

Azure Security Center : Fournit une vue complète de la sécurité Azure, mais est limité à cet environnement.

-

Cloud Custodian : Offre des capacités similaires à Prowler, mais avec une courbe d'apprentissage plus raide.

ScoutSuite : Un autre outil multi-cloud, mais avec moins de contrôles que Prowler.

Prowler se distingue par sa polyvalence, sa facilité d'utilisation et sa large gamme de contrôles prédéfinis.

Conclusion

Prowler est un outil indispensable pour toute organisation utilisant des services cloud. Sa capacité à effectuer des contrôles de sécurité approfondis sur plusieurs plateformes cloud, combinée à sa flexibilité et sa facilité d'utilisation, en fait un choix excellent pour renforcer la sécurité et la conformité de vos infrastructures cloud.

En intégrant Prowler dans vos processus de développement et d'exploitation, vous pouvez améliorer significativement votre posture de sécurité, réduire les risques et maintenir la conformité avec diverses normes réglementaires. Que vous soyez une petite startup ou une grande entreprise, Prowler offre les outils nécessaires pour sécuriser efficacement vos environnements cloud.

N'oubliez pas que la sécurité est un processus continu.

Utilisez Prowler régulièrement, restez à jour avec les dernières versions et meilleures pratiques, et continuez à affiner vos contrôles de sécurité pour rester en avance sur les menaces en constante évolution dans le paysage du cloud computing.

Découvrez les derniers articles d'alter way

- J'ai voulu faire du kubectl top dans mon cluster KubeVirt. L'univers a refusé

- J'ai voulu exposer mes clusters KubeVirt sur Internet. J'aurais dû m'en douter

- J'ai voulu faire du Kubernetes dans Kubernetes

- J'ai voulu gérer les certificats TLS dans mes clusters KubeVirt. Surprise

- Industrialiser le RAG pour booster l’IA générative : l’approche pragmatique en 2025

- VMWare --> Open Source